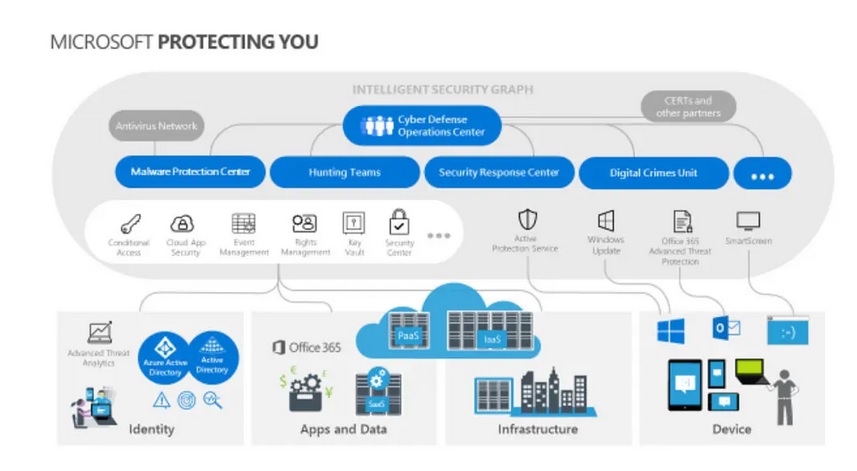

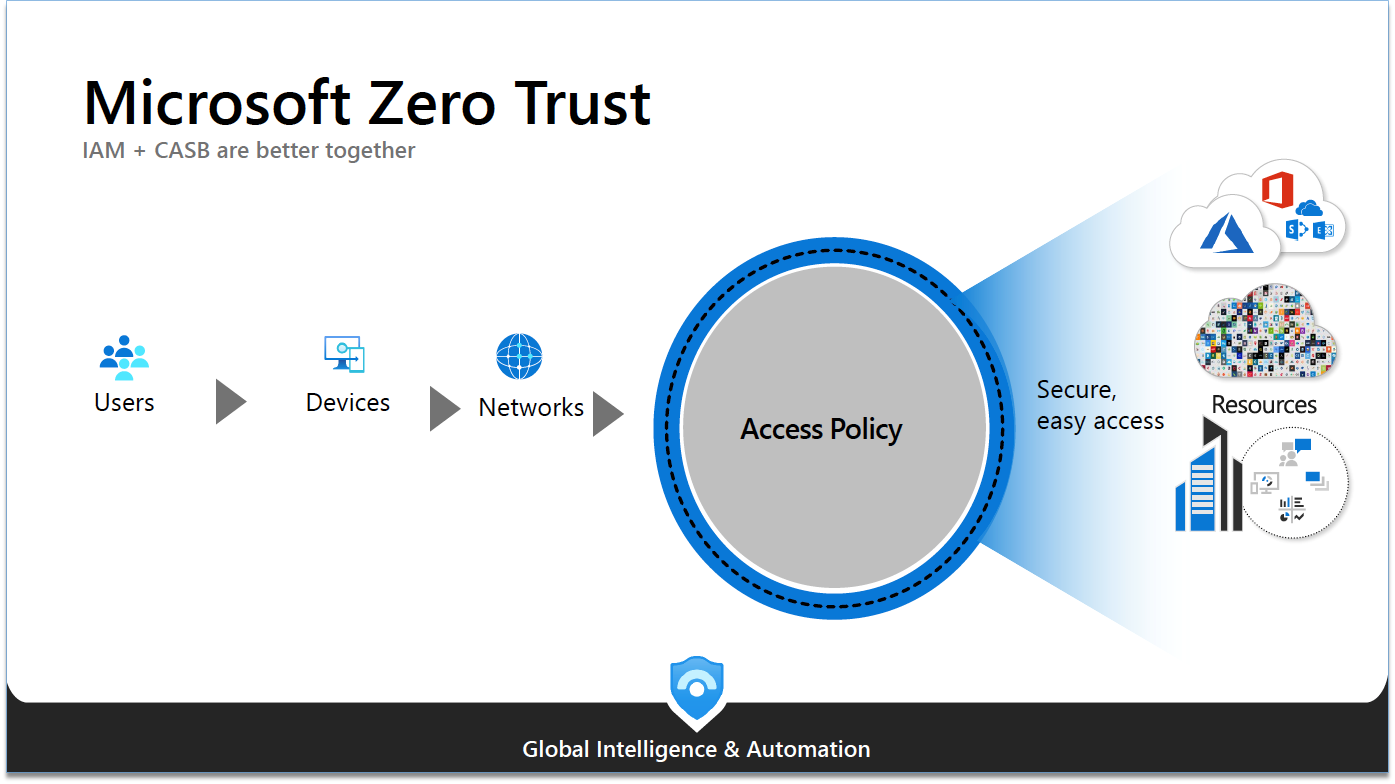

Demo: Zastosuj Zero Trust dla sieci i infrastruktury

Zastosuj zasady Zero Trust do swojej sieci i infrastruktury. Zapoznaj się z zasadami modelu bezpieczeństwa Zero Trust i zobacz, jak stosować podstawowe zasady Zero Trust, czyli jawnie weryfikować, stosować najmniej uprzywilejowany dostęp i zakładać naruszenie.

Zastosuj zasady Zero Trust do swojej sieci i infrastruktury. Zapoznaj się z zasadami modelu bezpieczeństwa Zero Trust i zobacz, jak stosować podstawowe zasady Zero Trust, czyli jawnie weryfikować, stosować najmniej uprzywilejowany dostęp i zakładać naruszenie.

Ataki typu Consent phishing mają na celu nakłonienie użytkowników do przyznania uprawnień złośliwym aplikacjom w chmurze. Przeczytaj o obecnym stanie wyłudzania zgody jako początkowego wektora ataku i dowiedz się, jak administratorzy zabezpieczeń mogą zapobiegać tym zagrożeniom, wykrywać je i reagować na nie.

Ataki typu Consent phishing mają na celu nakłonienie użytkowników do przyznania uprawnień złośliwym aplikacjom w chmurze. Przeczytaj o obecnym stanie wyłudzania zgody jako początkowego wektora ataku i dowiedz się, jak administratorzy zabezpieczeń mogą zapobiegać tym zagrożeniom, wykrywać je i reagować na nie. Dowiedz się, czego możesz się spodziewać w nowym systemie Windows 10 w wersji 21H2. Dowiedz się o nowych funkcjach skoncentrowanych na produktywności, zarządzaniu i bezpieczeństwie.

Dowiedz się, czego możesz się spodziewać w nowym systemie Windows 10 w wersji 21H2. Dowiedz się o nowych funkcjach skoncentrowanych na produktywności, zarządzaniu i bezpieczeństwie. Zapoznaj się z wersją zapoznawczą rozwiązania do monitorowania usługi Azure IoT Edge i zobacz, jak działa ono z usługą Azure Monitor. Obejrzyj przewodnik po nowych możliwościach i poznaj niektóre z najbardziej przydatnych korzyści.

Zapoznaj się z wersją zapoznawczą rozwiązania do monitorowania usługi Azure IoT Edge i zobacz, jak działa ono z usługą Azure Monitor. Obejrzyj przewodnik po nowych możliwościach i poznaj niektóre z najbardziej przydatnych korzyści. Przedstawiamy przegląd Windows 365. Bezpiecznie przesyłaj strumieniowo swój pulpit, aplikacje, ustawienia i zawartość do prawie każdego urządzenia. Zobacz, jak łatwo jest konfigurować komputery w chmurze i zarządzać nimi przy użyciu znanych narzędzi, takich jak Microsoft Endpoint Manager.

Przedstawiamy przegląd Windows 365. Bezpiecznie przesyłaj strumieniowo swój pulpit, aplikacje, ustawienia i zawartość do prawie każdego urządzenia. Zobacz, jak łatwo jest konfigurować komputery w chmurze i zarządzać nimi przy użyciu znanych narzędzi, takich jak Microsoft Endpoint Manager. Dowiedz się, jak platforma Azure zapewnia obsługę narzędzi, języków i integracji innych firm typu open source, aby umożliwić deweloperom tworzenie na ich własnych warunkach.

Dowiedz się, jak platforma Azure zapewnia obsługę narzędzi, języków i integracji innych firm typu open source, aby umożliwić deweloperom tworzenie na ich własnych warunkach. Wdrażaj, zabezpieczaj, optymalizuj i zarządzaj systemem Windows w chmurze. Dowiedz się, jak platformy Azure i Microsoft 365 mogą usprawnić przejście do chmury i ułatwić zarządzanie punktami końcowymi.

Wdrażaj, zabezpieczaj, optymalizuj i zarządzaj systemem Windows w chmurze. Dowiedz się, jak platformy Azure i Microsoft 365 mogą usprawnić przejście do chmury i ułatwić zarządzanie punktami końcowymi. Zapoznaj się ze zaktualizowanymi wymaganiami sprzętowymi systemu Windows 11 i dowiedz się, jak niejawni testerzy systemu Windows mogą rozpocząć pracę z kompilacją Windows 11 Insider Preview.

Zapoznaj się ze zaktualizowanymi wymaganiami sprzętowymi systemu Windows 11 i dowiedz się, jak niejawni testerzy systemu Windows mogą rozpocząć pracę z kompilacją Windows 11 Insider Preview. Dowiedz się więcej o platformie Azure jako platformie do uruchamiania maszyny wirtualnej (VM) z systemem Linux i obciążeń baz danych typu open source. Poznaj opcje podnoszenia i przenoszenia istniejących maszyn wirtualnych i baz danych na platformę Azure oraz modernizowania ich za pomocą podejścia natywnego dla chmury.

Dowiedz się więcej o platformie Azure jako platformie do uruchamiania maszyny wirtualnej (VM) z systemem Linux i obciążeń baz danych typu open source. Poznaj opcje podnoszenia i przenoszenia istniejących maszyn wirtualnych i baz danych na platformę Azure oraz modernizowania ich za pomocą podejścia natywnego dla chmury. Obejrzyj demo Microsoft Viva Insights, poznaj opcje konfiguracji i dowiedz się, jak poprawić produktywność i dobre samopoczucie w swojej organizacji.

Obejrzyj demo Microsoft Viva Insights, poznaj opcje konfiguracji i dowiedz się, jak poprawić produktywność i dobre samopoczucie w swojej organizacji. Zobacz, jak możesz zastosować zasady Zero Trust do swoich punktów końcowych i aplikacji. Zapoznaj się z opcjami, kontrolkami i najnowszymi aktualizacjami dotyczącymi wdrażania modelu zabezpieczeń Zero Trust na komputerach i urządzeniach mobilnych używanych w Twojej organizacji.

Zobacz, jak możesz zastosować zasady Zero Trust do swoich punktów końcowych i aplikacji. Zapoznaj się z opcjami, kontrolkami i najnowszymi aktualizacjami dotyczącymi wdrażania modelu zabezpieczeń Zero Trust na komputerach i urządzeniach mobilnych używanych w Twojej organizacji. Dowiedz się o nowym środowisku oceny i migracji dla usługi Azure SQL z usługi Azure Data Studio (w wersji zapoznawczej). Obejrzyj demo, poznaj architekturę i dowiedz się, jak zacząć.

Dowiedz się o nowym środowisku oceny i migracji dla usługi Azure SQL z usługi Azure Data Studio (w wersji zapoznawczej). Obejrzyj demo, poznaj architekturę i dowiedz się, jak zacząć. Usługa Azure IoT Edge dla systemu Linux w systemie Windows jest gotowa do produkcji. Zapoznaj się z przeglądem i dowiedz się, jak niektóre organizacje już z niego korzystają.

Usługa Azure IoT Edge dla systemu Linux w systemie Windows jest gotowa do produkcji. Zapoznaj się z przeglądem i dowiedz się, jak niektóre organizacje już z niego korzystają. Usługa pulpitu wirtualnego systemu Windows staje się usługą pulpitu wirtualnego platformy Azure. Uzyskaj informacje o nowych możliwościach platformy, które pomagają poprawić bezpieczeństwo i zarządzanie.

Usługa pulpitu wirtualnego systemu Windows staje się usługą pulpitu wirtualnego platformy Azure. Uzyskaj informacje o nowych możliwościach platformy, które pomagają poprawić bezpieczeństwo i zarządzanie.