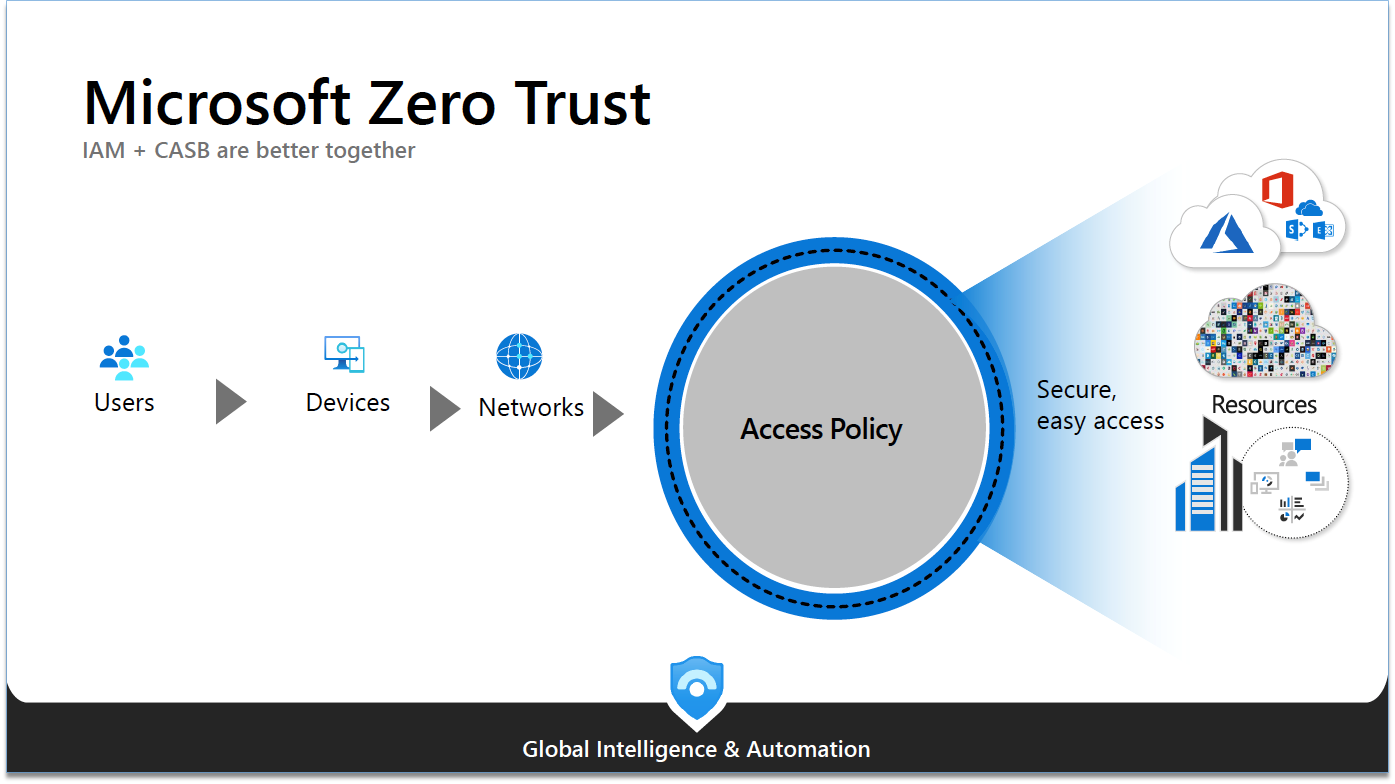

Zobacz, jak możesz zastosować zasady Zero Trust do swoich punktów końcowych i aplikacji. Zapoznaj się z opcjami, kontrolkami i najnowszymi aktualizacjami dotyczącymi wdrażania modelu zabezpieczeń Zero Trust na komputerach i urządzeniach mobilnych używanych w Twojej organizacji.

Zobacz, jak możesz zastosować zasady Zero Trust do swoich punktów końcowych i aplikacji. Zapoznaj się z opcjami, kontrolkami i najnowszymi aktualizacjami dotyczącymi wdrażania modelu zabezpieczeń Zero Trust na komputerach i urządzeniach mobilnych używanych w Twojej organizacji.

ADQ

Obsługa informatyczna firm w Łodzi

ADQ

Obsługa informatyczna firm w Łodzi